FAQ bei Anwendungsproblemen

Hier finden Sie Antworten auf häufig gestellte Fragen zu typischen Anwendungsproblemen.

Weitere FAQ-Bereiche:

Verschlüsselung mit öffentlichen Schlüsseln und Zertifikaten

Warum meldet Kleopatra „Kein geheimer Schlüssel“ beim Entschlüsseln?

Diese Fehlermeldung erscheint, wenn Kleopatra keinen passenden geheimen Schlüssel findet.

Häufige Ursachen:

- Die absendende Person hat beim Verschlüsseln Ihr Zertifikat nicht als Empfänger hinzugefügt.

- Sie hat versehentlich ein falsches Zertifikat verwendet.

- Sie haben ein neues OpenPGP-Schlüsselpaar erstellt, das alte aber nicht widerrufen – jetzt gibt es zwei Zertifikate mit derselben Benutzerkennung, aber nur das neue enthält einen geheimen Schlüssel.

Was tun?

Bitten Sie die absendende Person, die Datei erneut zu verschlüsseln – und dabei im Dialog zur Dateiverschlüsselung unter Für andere verschlüsseln Ihr aktuelles Zertifikat auszuwählen.

Wenn Sie unsicher sind, schicken Sie Ihr aktuelles Zertifikat noch einmal – am besten zusammen mit eventuell vorhandenen älteren Versionen (abgelaufen oder widerrufen), die dieselbe Benutzerkennung tragen.

Wichtig: Für die Entschlüsselung zählt immer der Fingerabdruck des Zertifikats – nicht die Benutzerkennung. Mehrere Zertifikate können denselben Namen und dieselbe E-Mail-Adresse tragen, aber nur eines davon funktioniert.

Warum wird (m)ein Zertifikat nicht (mehr) als VS-NfD konform angezeigt?

In der Zertifikatsliste zeigt Kleopatra manchmal einen Hinweis, dass ein OpenPGP-Zertifikat nicht VS-NfD-konform ist (rosa hinterlegt). Das bedeutet: Der verwendete Algorithmus erfüllt nicht die Anforderungen für Verschlusssachen – Nur für den Dienstgebrauch (VS-NfD).

Hinweis: Das tritt nur auf, wenn Sie das Zertifikat nicht mit GnuPG VS-Desktop® erstellt haben.

Häufig liegt es daran, dass das Zertifikat den Algorithmus RSA-2048 verwendet, den das BSI Anfang 2024 aus der VS-NfD-Zulassung entfernt hat. Auch die ECC-Algorithmen Ed25519 und Curve25519, die Gpg4win standardmäßig erzeugt, sind nicht für VS-NfD freigegeben.

Verwenden Sie stattdessen einen Schlüssel mit dem ECC-Algorithmus auf Basis der Brainpool-Kurve: Diese Variante ist VS-NfD-zugelassen und lässt sich direkt mit GnuPG VS-Desktop® erstellen.

Wie finde ich den Algorithmus meines Zertifikats heraus?

Ob ein Zertifikat die VS-NfD-Anforderungen erfüllt, hängt vom verwendeten Algorithmus ab. Den finden Sie so heraus:

Für OpenPGP-Zertifikate:

- Doppelklicken Sie in Kleopatra auf das betreffende Zertifikat.

- Wechseln Sie zum Reiter Unterschlüssel.

- In der Spalte Algorithmus sehen Sie z. B. RSA 2048, ECC (Ed25519) oder ECC (Cv25519). Wird das Zertifikat als nicht konform angezeigt, liegt es oft an genau diesen Einträgen.

Für S/MIME-Zertifikate:

- Doppelklicken Sie auf das Zertifikat.

- Öffnen Sie den Reiter Zertifikatsdetails.

- Suchen Sie den Eintrag keyType – er zeigt z. B. rsa4096 (konform) oder rsa2048 (nicht konform).

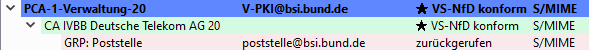

Zertifikate mit einem VS-NfD-konformen Algorithmus erscheinen in Kleopatra hellgrün mit dem Status VS-NfD konform. Alle anderen sind zwar ggf. beglaubigt, aber nicht konform – sie erscheinen rosa mit dem Status beglaubigt.

Vertrauenswürdige Wurzelzertifikate erscheinen in Kleopatra immer blau – unabhängig vom Algorithmus. In der Spalte Status steht dann entweder VS-NfD konform oder beglaubigt.

Zeigt Kleopatra stattdessen nicht beglaubigt, vertraut es dem Zertifikat nicht. Eine Administratorin oder ein Administrator muss es installieren und als vertrauenswürdig einstufen, bevor Sie es verwenden können.

Für S/MIME-Zertifikate gelten dieselben Anzeigeregeln wie für OpenPGP – ausschlaggebend ist auch hier der Algorithmus.

Warum wird mein eigenes Zertifikat als „nicht beglaubigt“ angezeigt?

Erscheint bei Ihrem eigenen OpenPGP-Zertifikat in Kleopatra der Status nicht beglaubigt, liegt das meist an einer Kleinigkeit: Sie haben beim Import eines Backups nicht bestätigt, dass es sich um Ihr eigenes Zertifikat handelt.

Das holen Sie so nach: Klicken Sie mit der rechten Maustaste auf den Eintrag und wählen Sie Beglaubigungsvertrauen ändern.

Hinweis: Eigene Zertifikate, zu denen ein geheimer Schlüssel vorhanden ist, zeigt Kleopatra in fetter Schrift an. ##hier!

Warum schlägt das Verschlüsseln fehl? („Unbrauchbarer öffentlicher Schlüssel“)

Diese Fehlermeldung erscheint, wenn Sie an eine Kleopatra-Gruppe verschlüsseln wollen und mindestens ein Zertifikat in dieser Gruppe nicht korrekt verlängert wurde.

Typischer Fall: Das Zertifikat war abgelaufen und wurde mit Kleopatra bis einschließlich GnuPG VS-Desktop® 3.1.26 verlängert – aber nur teilweise. In der Oberfläche sieht alles korrekt aus: Das Zertifikat gilt als gültig. Dem Unterschlüssel für die Verschlüsselung fehlt intern jedoch die neue Gültigkeit; er ist unbrauchbar. (Ticket T6473)

Lösung: Die betroffene Person muss den Unterschlüssel manuell verlängern.

So geht's:

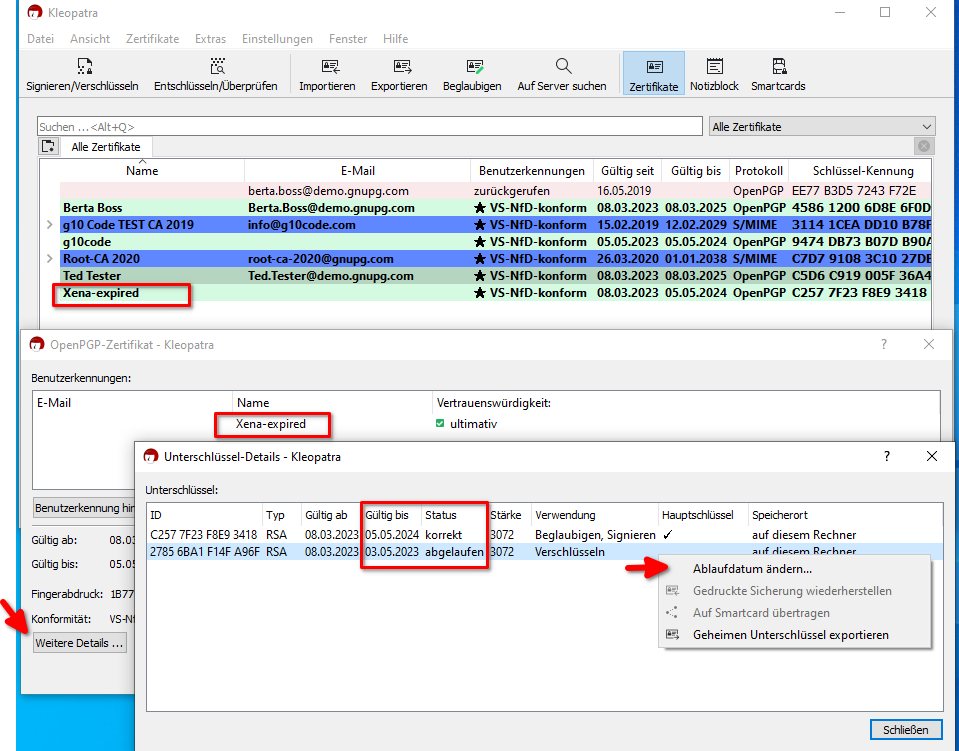

1. Öffnen Sie in Kleopatra die Zertifikatsliste und doppelklicken Sie auf Ihr Zertifikat.

2. Klicken Sie im neuen Fenster unten links auf Weitere Details.

3. In der Detailansicht sehen Sie zwei Zeilen: Die erste (Signatur-Unterschlüssel) zeigt korrekt, die zweite (Verschlüsselungs-Unterschlüssel) zeigt abgelaufen.

4. Klicken Sie mit der rechten Maustaste auf die zweite Zeile und wählen Sie Ablaufdatum ändern.

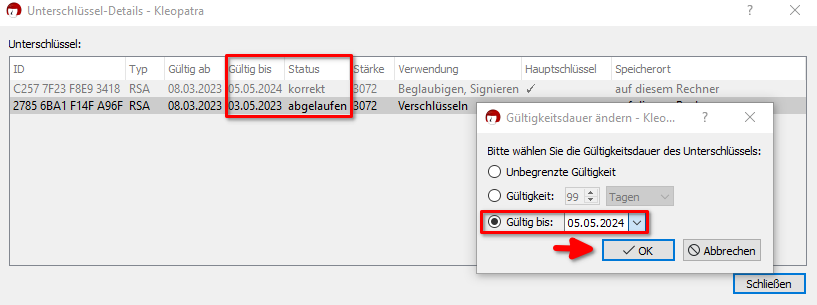

5. Tragen Sie dasselbe Ablaufdatum wie in der ersten Zeile ein und bestätigen Sie mit OK.

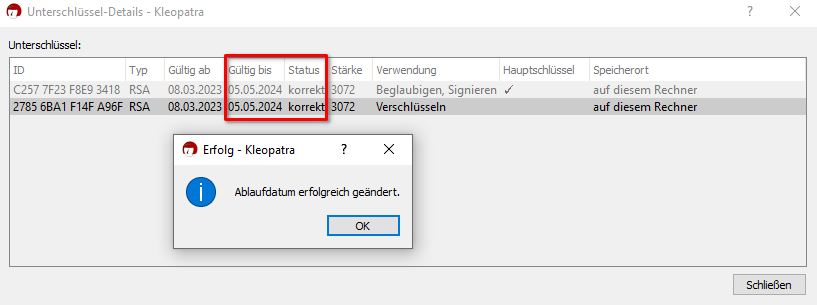

6. Beide Unterschlüssel haben jetzt dasselbe Ablaufdatum – das Zertifikat ist wieder vollständig nutzbar.

7. Testen Sie das Ergebnis: Verschlüsseln Sie eine Datei oder Nachricht an sich selbst.

8. Exportieren Sie das aktualisierte Zertifikat und geben Sie es an Ihre Kommunikationspartner weiter – damit auch sie die neue Gültigkeit sehen.

Warum wird mein Zertifikat nach der Verlängerung nicht mehr zum Verschlüsseln angeboten?

Das Zertifikat sieht in der Zertifikatsliste gültig aus – trotzdem erscheint es weder im Dialog zur Dateiverschlüsselung noch in Outlook.

Das tritt auf, wenn Sie ein abgelaufenes Zertifikat mit Kleopatra aus GnuPG VS-Desktop® bis Version 3.1.26 verlängert haben – und dabei nur teilweise.

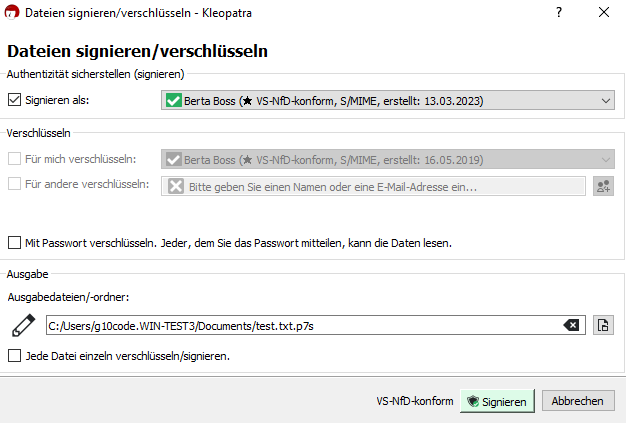

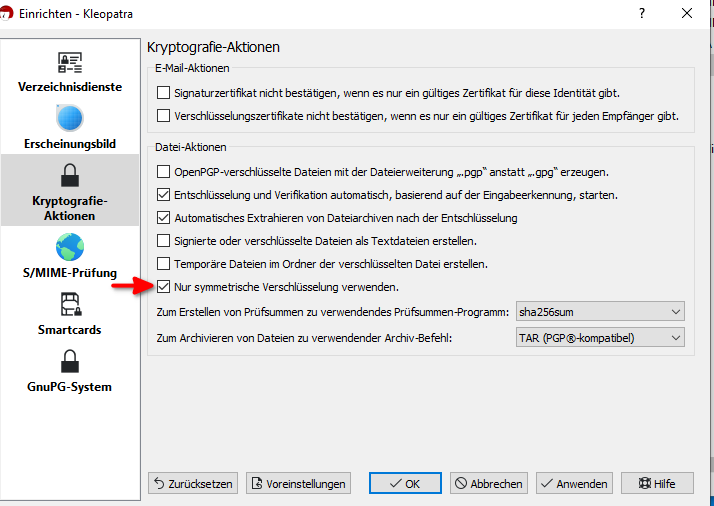

Warum kann ich keinen Empfänger für die Dateiverschlüsselung auswählen?

Wenn Sie im Dialog zur Dateiverschlüsselung keine Empfänger auswählen können, liegt das meist an einer Einstellung in Kleopatra: Das Eingabefeld ist dann ausgegraut, weil Kleopatra nur symmetrisch verschlüsseln soll.

Schauen Sie in den Einstellungen unter Kryptografie-Aktionen nach, ob dort ist die Option Nur symmetrische Verschlüsselung verwenden aktiv ist.

Entfernen Sie den Haken, um wieder Empfänger auswählen zu können.

Passwortbasierte Verschlüsselung

Warum schlägt das Entschlüsseln mit der Meldung „Falsches Passwort“ fehl?

Sie haben ein falsches Passwort eingegeben – oder versehentlich ein zusätzliches Zeichen wie ein Leerzeichen mitkopiert. Bitte prüfen Sie die Eingabe sorgfältig und achten Sie auf Groß- und Kleinschreibung.

Falls das Passwort von GnuPG VS-Desktop® generiert wurde,

besteht es aus genau 30 Zeichen aus folgendem Zeichensatz:

13456789abcdefghijkmnopqrstuwxyz (Zur besseren Lesbarkeit sind die

Zeichen 0, 2, l und v nicht enthalten.)

Wichtig: In der Darstellung können Leerzeichen auftauchen – diese dienen nur der besseren Lesbarkeit und gehören nicht zur Passphrase. Bitte geben Sie das Passwort ohne Leerzeichen ein.

GpgOL-Fragen

Was bedeutet die Meldung „Nicht alle Anhänge können angezeigt werden“?

Beim Öffnen verschlüsselter E-Mails meldet GpgOL manchmal Nicht alle Anhänge können angezeigt werden. Der Grund liegt in der internen Arbeitsweise des Add-ins: Beim Entschlüsseln bleibt die verschlüsselte Originalnachricht erhalten, während GpgOL die entschlüsselte Version zusätzlich anhängt. Die E-Mail verdoppelt sich dadurch temporär in ihrer Größe.

Überschreitet sie dabei das auf dem Exchange-Server konfigurierte Limit, zeigt GpgOL nur so viele Anhänge an, wie technisch möglich. Die übrigen werden unterdrückt.

Das Verschlüsselungsverfahren spielt dabei eine Rolle:

- S/MIME-Nachrichten werden nicht komprimiert und erreichen das Limit schneller.

- OpenPGP-Nachrichten nutzen Kompression und bleiben in der Regel kleiner.

Workaround: Speichern Sie die E-Mail per Drag & Drop lokal und öffnen Sie sie über den Explorer. So lässt sich die Nachricht außerhalb von Outlook vollständig entschlüsseln.

Tritt das Problem regelmäßig auf, kann eine Administratorin oder ein Administrator das Größenlimit auf dem Exchange-Server anpassen.

GpgOL/Web Fragen

Was ist der Unterschied zwischen GpgOL und GpgOL/Web?

Das neue Outlook basiert auf denselben Web-Technologien wie Outlook im Web (OWA) und unterscheidet sich technisch grundlegend vom klassischen Outlook. Das klassische Outlook nutzt COM-Add-ins – GpgOL ist ein solches Add-in. Im neuen Outlook funktionieren COM-Add-ins nicht mehr; dort kommt GpgOL/Web zum Einsatz.

GpgOL/Web arbeitet mit einer anderen Architektur: Ein lokaler Client übernimmt die Kryptografie, ein separater Dienst vermittelt die Verbindung zu Outlook. So verlassen weder private Schlüssel noch Klartextdaten das lokale System.

Hinweis: GpgOL/Web ist derzeit für GnuPG Desktop® verfügbar. In GnuPG VS-Desktop® wird es erst mit Version 4 enthalten sein – eine Parallelinstallation mit der aktuellen Version ist nicht möglich.

Beim Versuch, das Add-in in Outlook zu registrieren, öffnet sich der Outlook Extension Manager nicht

Die Schaltfläche Outlook Extension Manager öffnet den Extension Manager in Ihrem Standardbrowser. Melden Sie sich mit Ihrem Outlook-Konto an, wenn Sie dazu aufgefordert werden. Das Laden der Seite kann etwas dauern.

Öffnet sich der Manager nicht, helfen manchmal diese Schritte:

- Schließen Sie das Browserfenster und öffnen Sie es neu.

- Versuchen Sie es mit einem anderen Browser, z. B. Firefox.

- Starten Sie den Computer neu.

Alternativ können Sie den Extension Manager direkt über einen dieser Links aufrufen:

Ich habe die Manifest-Datei in Outlook installiert, sehe aber kein GnuPG-Icon

Vergewissern Sie sich zunächst, dass GpgOL/Web gestartet ist – das Symbol in der Statusleiste zeigt den aktuellen Status. Ein Klick darauf öffnet eine Übersicht zur Verbindung. Proxy und Verbindung sollten als aktiv angezeigt werden.

Unter Einstellungen / Fehlerbehandlung finden Sie eine Schaltfläche, die das SSL-Zertifikat auf Probleme prüft. Erscheint dort eine Warnung, generieren Sie unter Einstellungen / Proxy & SSL ein neues Zertifikat und starten Sie danach Outlook bzw. Ihren Browser neu.

Hinweis: Starten Sie GpgOL/Web immer vor Outlook. Ist Outlook bereits offen, laden Sie das Browserfenster neu oder starten Sie Outlook neu.

Outlook-Add-ins werden schrittweise über das Netzwerk geladen; es kann einen Moment dauern, bis das Icon erscheint. Je nach Bildschirmbreite und Einstellungen ist es möglicherweise nicht direkt im Menüband sichtbar. Klicken Sie in diesem Fall auf Weitere Apps. Per Rechtsklick auf das Icon können Sie es dauerhaft ans Menüband anheften.

Einige Browser fragen, ob Outlook auf Ihr lokales Netzwerk zugreifen darf. Erlauben Sie dies – das GpgOL/Web Add-in wird von Ihrem lokalen Computer geladen. Haben Sie den Zugriff bereits verweigert, suchen Sie in den Browser-Einstellungen nach Berechtigungen für Webseiten.

Verwenden Sie einen Organisations- oder Schulaccount, muss Ihre Administratorin oder Ihr Administrator die Zustimmung zur Verwendung des Add-ins möglicherweise erst erteilen.

Das GnuPG-Icon wird angezeigt, ist aber grau und nicht aktiv

Das Add-in ist nur aktiv, wenn Sie eine E-Mail geöffnet haben. Outlook bietet derzeit keine Möglichkeit, Add-ins unabhängig davon aktiv zu halten—wir arbeiten daran, das in einer zukünftigen Version zu verbessern.

Die GnuPG-Seitenleiste schließt sich jedes Mal, wenn ich eine andere Mail auswähle

Klicken Sie auf das Stecknadel-Symbol oben in der Seitenleiste, um die Leiste zu fixieren.